-

Oracle Weblogic 취약점 정리어플리케이션 해킹 2022. 6. 7. 17:54

1. WebLogic이란?

- WebLogic Server는 WAS(Web Application Server) 제품의 한 종류

- 브라우저에서 사용자의 요청을 처리하는 서버의 프로그램을 수행한다.

- 사용자에 따라 변환되는 동적 페이지를 처리하는데 사용한다.

- DB를 이용하여 데이터를 송/수신 시킨다.

- WAS로는 Oracle WebLogic, Apache Tomcat, JBoss, WebSphere, Jetty, Jeus 등이 있다.

*사용자 브라우저(ID 등) -> 요청 -> apache web server -> 요청 -> tomcat, weblogic 등 (was server) -> 요청 -> DB server -> 응답(게시물 등) -> was server -> 응답 -> web server -> 응답(게시물+이미지 등) -> 사용자 브라우저

2. WebLogic 취약점

- Oraclle Weblogic에서 계정 로그인 없이 원격 코드 실행이 가능한 취약점이 공개됨

- WebLogic은 RMI(Remote Method Invocation)를 통해 원격에 있는 자바 시스템 간 메소드 호출을 할 수 있다.

- RMI에서 사용하는 프로토콜 중에는 T3, IIOP가 있다.

- T3, IIOP 프로토콜 통신 중 역직렬화 과정에서 공격자가 정의한 클래스를 생성하여 원격 명령을 실행

- 공격자는 별도의 인증이나 권한 없이 네트워크에 접근하여 WebLogic 서버에 임의의 명령을 실행

- douvvle-enccoded path traversal %25%2E%25%2E%252F, admin portal console.portal 이 요청 URL에 포함된다는 특징이 있다.

- T3 서비스와 통신 후 원격 명령 실행의 통로가 되는 RMI Connection 포트를 오픈하는 내용의 페이로드를 전송한다.

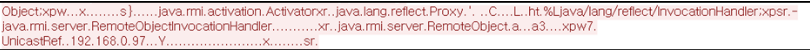

- 해당 페이로드는 서버 측의 RMI 객체 기동 후 RemoteObjectlnvocationHandler를 직렬화 하고 UnicasfRef를 사용하여 원격 end와의 TCP 연결을 설정하는 내용을 담고 있다.

3. WebLogic 취약점 CVE-취약점 코드 모음

- CVE-2017-10271

- Oracle WebLogic Server WLS Security 구성 요소에서 부적절한 사용자 입력 값 처리로 인해 인증되지 않은 공격자가

WebLogic의 권한으로 원격 코드 실행- CVE-2018-2628

- 자바 역직렬화 취약점을 이용한 원격 코드 실행

- CVE-2018-2893

- WebLogic Server가 클라이언트와 데이터 송수신 시, Web과 WebLogic Server의 T3 프로토콜 권한이 동일하여 발생하는 원격코드 실행

- CVE-2019-2725

- WebLogic Server에서 안전하지 않은 역직렬화로 인해 발생하는 인증 우회 및 원격코드 실행

- CVE-2019-2729

- WebLogic Server에서 안전하지 않은 역직렬화로 인해 발생하는 인증 우회 및 원격코드 실행

- CVE-2019-2890

- WebLogic Server에서 안전하지 않은 역직렬화로 인해 발생하는 인증 우회 및 원격코드 실행

- CVE-2020-14750

- WebLogic Server에서 입력값 검증이 미흡하여 발생하는 인증우회 및 원격코드 실행

4. WebLogic 취약점 해결 방안

- 최신버전으로 패치- T3 프로토콜 통신 차단 (임시)

'어플리케이션 해킹' 카테고리의 다른 글

Apache Struts2 취약점 정리 (4) 2022.06.05